A Luca

Sono passati poco meno di 20 anni da quella prima volta: poi ci siamo incontrati diverse altre volte nel corso…

NYC

Non so neanche da dove cominciare, a malapena ricordo come si fa. Non scrivo da queste parti, intendo sul serio,…

🌴 Stretch My Time Off: fatti dire quando andare in ferie

Sembra ieri, e invece era il 2024 quando WeRoad ha messo in piedi quella campagna pubblicitaria in metropolitana, qui, a…

Welcome to Nebula

Era il 2022, muovevo i primi passi con i moduli di PowerShell personalizzati perché, stanco di avere la classica raccolta…

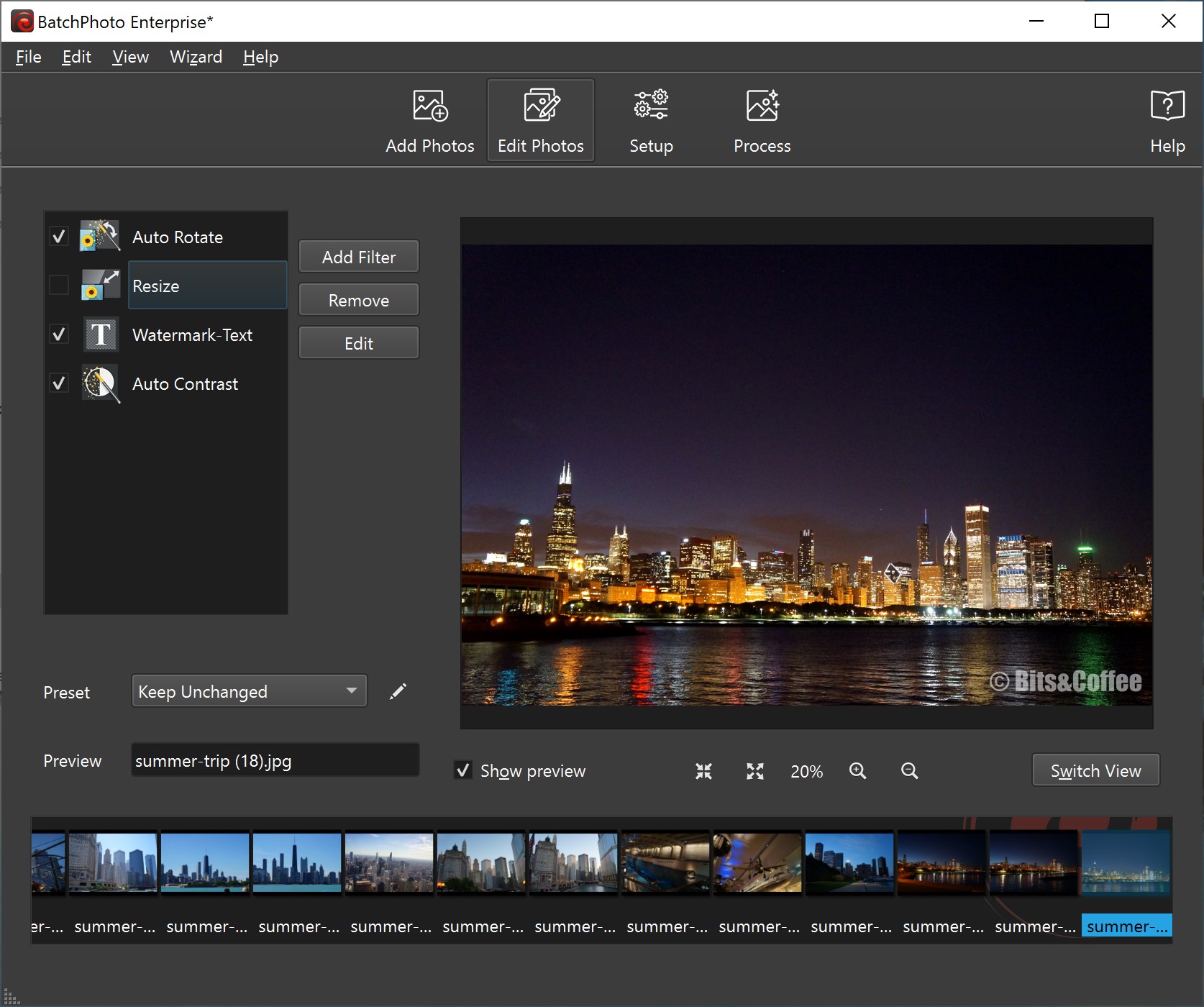

Banco Prova

Qui di seguito ti propongo anche gli ultimi articoli presi dalla categoria “Banco Prova Lampo“, prodotti di consumo quotidiano (o quasi) che non necessitano di lunghe recensioni e che possono trovare spazio in poche righe. La categoria è attualmente esclusa dalla visualizzazione del feed e del blog. Mi trovi anche su Amazon dove popolo alcune liste di prodotti che possiedo o che ho provato e ritenuto meritevoli di segnalazione.