Di tempo dal lancio di NoCoin e di molte altre alternative (sotto varie forme, siano esse estensioni, liste filtri o prodotti eseguibili di terze parti) ne è passato davvero poco, eppure l’argomento più in generale è trattato e documentato oggi più che mai, perché al centro dell’attenzione di molte testate, blog indipendenti, comunità di discussione. CoinHive è solo il giocatore forse più conosciuto in campo, ma le fonti di mining aumentano così come i siti web che ne fanno uso, senza la benché minima considerazione della sopravvivenza dell’hardware di coloro che non scelgono volontariamente di far parte del vortice criptomonete.

Ciò che oggi puoi fare è proteggerti. Esistono molti prodotti che sono in grado di tutelare le risorse del tuo PC, gratuiti o a pagamento (nel caso di alcuni antivirus premium, nda), alcuni li utilizzi già. Io –come già sai– mantengo la lista NoCoin per Adblock Plus (e compatibili), della quale ti ho parlato in maniera approfondita in questo articolo:

Ti presento NoCoin, l’ultimo arrivato nella famiglia ABP X Files

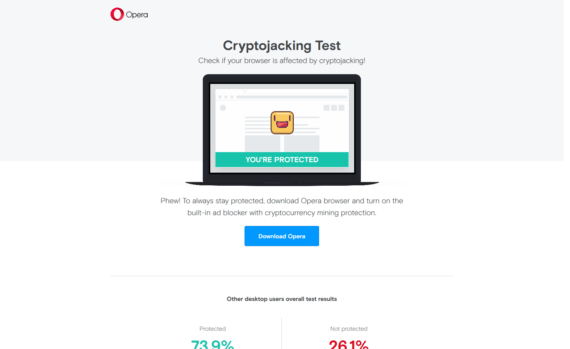

Se vuoi utilizzare un metodo di protezione alternativo sei assolutamente il benvenuto (e ti dirò di più, sei caldamente invitato a lasciare un tuo commento al post per suggerirne anche a me e agli altri lettori, potrei parlarne in futuro o integrarli in questo articolo), puoi poi decidere di verificare la bontà del metodo passando da un sito web che Opera (sì, il noto browser) ha realizzato e messo online per verificare se la tua postazione è protetta da questo tipo di attacchi. Lo trovi all’indirizzo (con molta fantasia) cryptojackingtest.com. Io ho già eseguito più verifiche con NoCoin nel corso del tempo, superandole ogni volta:

La nota genericamente positiva è che lo screenshot qui sopra l’ho catturato qualche tempo fa (in occasione del primo test eseguito con NoCoin a bordo, quando ne aveva parlato anche lifehacker), e oggi la percentuale di postazioni protette è aumentata arrivando a quota 77% circa (un 3% in più nel giro di un mese circa, affatto male direi), contro un restante 26% di non protetti a causa –probabilmente– della poca informazione o della sfiducia nei confronti dei metodi e tool difensivi a disposizione. La trappola è sempre dietro l’angolo, non ignorarla pensando che a te non possa capitare di finirci dentro, è giusto di qualche giorno fa un articolo molto interessante su ilSoftware.it e un attacco verso 4000 siti web ignari di veicolare un attacco.

Poi, perché chiaramente c’è anche l’eccezione che conferma la regola, esiste comunque una porzione di fruitori del web che permette agli script di mining di lavorare sfruttando la potenza di calcolo “in standby” dei propri processori, ma lo fa consapevolmente, ed è giusto quindi che continui a poterlo fare, operazione generalmente consentita dai componenti aggiuntivi come No Coin di Keraf, oppure con una disabilitazione della lista sottoscritta (NoCoin compresa) o whitelisting del singolo filtro / sito web interessato (maggiormente prioritario rispetto a quanto dettato dalla lista sottoscritta). Di questo ne ha parlato per esempio DDay, in merito al caso Salon e sostentamento delle spese di quest’ultimo.

Per saperne di più

Dato che, nonostante se ne parli quanto più possibile, non tutti possono / devono conoscere di cosa sto blaterando, ti rimando a un interessante quanto semplice articolo riepilogativo di hackerbits.com (in lingua inglese, nda), che ti descrive in maniera semplice –seppur approfondita– l’argomento cryptojacking e i relativi metodi di mining, facendo ulteriore riferimento alle criptovalute attualmente disponibili: hackerbits.com/programming/what-is-cryptojacking.

L'articolo potrebbe non essere aggiornato

Questo post è stato scritto più di 5 mesi fa, potrebbe non essere aggiornato. Per qualsiasi dubbio lascia un commento!