Che poi capisci che si tratterà di un anno scoppiettante e frizzantino già da ciò che accade nei primi giorni dell’anno. E mentre l’Italia si indigna pesantemente per il centesimo di costo richiesto per il sacchetto “biodegradabile” del supermercato (qui qualche informazione in più), tutto il resto del mondo (e credo anche la pressoché totalità di figure informatiche nostrane) ha di meglio a cui dedicare poltrona e pop-corn, buon anno a te da #Meltdown e #Spectre!

Desktop, Laptop, and Cloud computers may be affected by Meltdown. More technically, every Intel processor which implements out-of-order execution is potentially affected, which is effectively every processor since 1995 (except Intel Itanium and Intel Atom before 2013). We successfully tested Meltdown on Intel processor generations released as early as 2011. Currently, we have only verified Meltdown on Intel processors. At the moment, it is unclear whether ARM and AMD processors are also affected by Meltdown.

Avevo pubblicato gli auguri di buon anno così sulla pagina Facebook del blog, e nonostante la gravità dei fatti forse molti non si erano ancora accorti della reale portata, distratti dall’ultima fetta di panettone accompagnata da chissà quale Brut servito ghiacciato.

https://www.facebook.com/gioxx.org/posts/1665034106892219

Di come Meltdown e Spectre possano essere parecchio pericolosi per la privacy dei nostri dati ne hanno già abbondantemente parlato tutti, chi più, chi meno approfonditamente (con e senza grossolani errori), la fazione di clienti possessori AMD sta già -inutilmente- esultando, quello che voglio fare io è semplicemente raccogliere una serie di link verso quegli articoli e approfondimenti già pubblicati, che raccontano in maniera giusta qual è il problema. Continuerò ad aggiornare questa “rassegna” aggiungendo –se necessario– osservazioni e spunti di discussione, perché sono certo che ogni collega lì fuori sta facendo tutto tranne che sorridere o esultare per l’arrivo di questo nuovo anno all’insegna dell’ennesimo bug di sicurezza che assomiglia più a una voragine senza fondo! (e qui ci sta particolarmente bene questo tweet).

Meltdown / Spectre Attack: di cosa si tratta

- Sito web ufficiale (paper ufficiali, FAQ, ecc.): meltdownattack.com (oppure spectreattack.com, non cambia).

- Google Project Zero, Reading privileged memory with a side-channel: googleprojectzero.blogspot.it/2018/01/reading-privileged-memory-with-side.html.

- Vulnerability Notes Database, Vulnerability Note VU#584653 CPU hardware vulnerable to side-channel attacks: kb.cert.org/vuls/id/584653.

- Apple, About speculative execution vulnerabilities in ARM-based and Intel CPUs: support.apple.com/en-us/HT208394.

Apple has already released mitigations in iOS 11.2, macOS 10.13.2, and tvOS 11.2 to help defend against Meltdown. In the coming days they plan to release mitigations in Safari to help defend against Spectre. They continue to develop and test further mitigations for these issues and will release them in upcoming updates of iOS, macOS, tvOS, and watchOS.

- Intel Responds to Security Research Findings: newsroom.intel.com/news/intel-responds-to-security-research-findings.

“Meno tecnicamente parlando“

- Google Security Blog, Today’s CPU vulnerability: what you need to know: security.googleblog.com/2018/01/todays-cpu-vulnerability-what-you-need.html.

- Ars Technica, “Meltdown” and “Spectre”: Every modern processor has unfixable security flaws: arstechnica.com/gadgets/2018/01/meltdown-and-spectre-every-modern-processor-has-unfixable-security-flaws.

- Daniel Miessler, A Simple Explanation of the Differences Between Meltdown and Spectre: danielmiessler.com/blog/simple-explanation-difference-meltdown-spectre.

Sì, ma in italiano?

- Ho atteso che Luca pubblicasse un riepilogo in lingua nostrana, lo trovi qui: cybersecurity.startupitalia.eu/56343-20180104-meltdown-spectre-due-vulnerabilita-nel-cuore-delle-cpu.

Salvatore “antirez” Sanfilippo ha spiegato Meltdown e Spectre con una storia che potrebbe probabilmente capire anche tua nonna: medium.com/@antirez/spectre-e-meltdown-spiegati-al-mio-idraulico-cd4567ce6991

https://medium.com/@antirez/spectre-e-meltdown-spiegati-al-mio-idraulico-cd4567ce6991

La Stampa Tecnologia, Le falle nei processori: cosa c’è da sapere (Carola Frediani ha redatto un articolo che spiega in maniera molto semplice gli attacchi Meltdown e Spectre: lastampa.it/2018/01/05/tecnologia/news/le-falle-nei-processori-cosa-c-da-sapere-aLahTrrACHKgaVUTXbcevM/pagina.html

Sistemi / Software e patch

Partendo dal presupposto che sai benissimo (forse) che su Linux mi muovo poco e nulla, in ufficio ovviamente si parla dell’argomento a 360 gradi (abbiamo ogni OS client / server). Qualche riferimento più orientato al mio mondo (Microsoft / macOS), a quello della virtualizzazione (VMware) e al browser (sempre più strumento principe di ogni giornata lavorativa).

- Mozilla Security Blog,Mitigations landing for new class of timing attack: blog.mozilla.org/security/2018/01/03/mitigations-landing-new-class-timing-attack.

Mozilla ha rilasciato Firefox 57.0.4, fai riferimento a “Speculative execution side-channel attack (“Spectre”), Mozilla Foundation Security Advisory 2018-01“: mozilla.org/en-US/security/advisories/mfsa2018-01. Download del pacchetto aggiornato: mozillaitalia.org/home/download/#firefox

- Safari 11.0.2, Released January 8, 2018, Available for: OS X El Capitan 10.11.6 and macOS Sierra 10.12.6: Safari 11.0.2 includes security improvements to mitigate the effects of Spectre (CVE-2017-5753 and CVE-2017-5715): support.apple.com/en-us/HT208403

- iOS 11.2.2, Released January 8, 2018, Available for: iPhone 5s and later, iPad Air and later, and iPod touch 6th generation. iOS 11.2.2 includes security improvements to Safari and WebKit to mitigate the effects of Spectre (CVE-2017-5753 and CVE-2017-5715): support.apple.com/en-us/HT208401

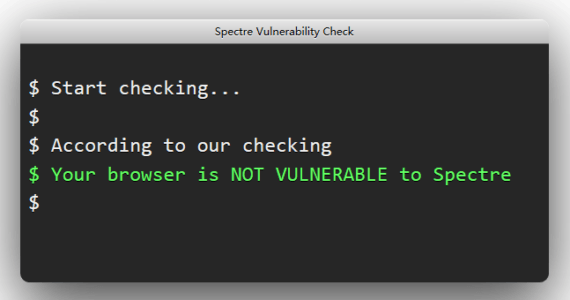

- Tencent’s Xuanwu Lab ha (già da qualche giorno) reso disponibile un tool web per verificare se il browser utilizzato è vulnerabile a Meltdown e Spectre, visita xlab.tencent.com/special/spectre/spectre_check.html per cominciare.

- Sophos, F**CKWIT, aka KAISER, aka KPTI – Intel CPU flaw needs low-level OS patches:nakedsecurity.sophos.com/2018/01/03/fckwit-aka-kaiser-aka-kpti-intel-cpu-flaw-needs-low-level-os-patches.

- VMware, NEW VMSA VMSA-2018-0002 VMware ESXi, Workstation and Fusion updates address side-channel analysis due to speculative execution: lists.vmware.com/pipermail/security-announce/2018/000397.html.

- Google, Android Security Bulletin—January 2018: source.android.com/security/bulletin/2018-01-01.

- FreeBSD (alla base anche dei sistemi Quest Kace di cui ti parlo sporadicamente qui nel blog), riporta:

4 January: About the Meltdown and Spectre attacks: FreeBSD was made aware of the problems in late December 2017. We’re working with CPU vendors and the published papers on these attacks to mitigate them on FreeBSD. Due to the fundamental nature of the attacks, no estimate is yet available for the publication date of patches.

- Synology, Synology-SA-18:01 Meltdown and Spectre Attacks: synology.com/en-us/support/security/Synology_SA_18_01.

- Trend Micro, Important Information for Trend Micro Solutions and Microsoft January 2018 Security Updates (Meltdown and Spectre): success.trendmicro.com/solution/1119183?mkt_tok=eyJpIjoiTW1JNU1XVXhaR05pTUdJNSIsInQiOiJnWnN2aFR0a0gzTEVHWGhRTStEWXRIWTRLWVhjWng1VmpkMm1TeEJVQ3ZVZjBWWlFUbVlNOXJ3XC9DRmNBVU1EN211cHFTam5JSDJ0XC8rYnN2UWVIa3dvbEZIWFpibHJiRklJd2xwU1ZFVFpuUVJ3QWxOc3krZFh0cTlJUnNrTUpHIn0%3D.

Gianluca, fonte inesauribile di riferimenti e di competenza, ha pubblicato su Facebook un aggiornamento di stato riguardante i PoC Javascript ormai disponibili pubblicamente, utili per eventuali attacchi browser-based, per i quali occorre proteggersi quanto prima:

https://www.facebook.com/gianluca.varisco/posts/10214492475006181

Per quanto riguarda i client antivirus, ti rimando a un documento Google che raccoglie i dettagli di vendor / prodotto / data di rilascio per un fix (lato AV, nda), necessario per poter accedere agli aggiornamenti che ti metteranno al riparo –per quanto possibile– da Meltdown (via Windows Update), come riportato ufficialmente da Microsoft:

Due to an issue with some versions of Anti-Virus software, this fix is only being made applicable to the machines where the Anti virus ISV has updated the ALLOW REGKEY.

Contact your Anti-Virus AV to confirm that their software is compatible and have set the following REGKEY on the machine

Key=”HKEY_LOCAL_MACHINE”Subkey=”SOFTWARE\Microsoft\Windows\CurrentVersion\QualityCompat”

Value Name=”cadca5fe-87d3-4b96-b7fb-a231484277cc”

Type=”REG_DWORD”

Data=”0x00000000”

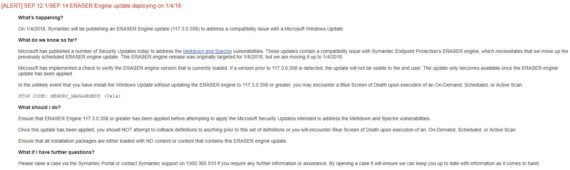

Per esempio, in questo momento ti confermo che forzando l’installazione della patch su Windows con Symantec Endpoint Protection installato, si va a finire in un vicolo cieco che ti porterà unicamente a un BSOD (sarai costretto a usare DISM via prompt dei comandi in modalità recovery, per disinstallare il KB e poter tornare a lavorare su Windows correttamente).

Symantec ha rilasciato l’aggiornamento promesso, puoi verificare tu stesso dalla finestra di Troubleshooting, il modulo “Eraser” deve avere una versione pari o maggiore alla 117.3.0.358 (nel mio caso è già alla 359).

Su Microsoft Windows

Il mio test è stato eseguito su un Windows 10 1709, facendo riferimento al documento di Microsoft nel quale si parla del nuovo modulo PowerShell dedicato alla verifica delle vulnerabilità scoperte, trovi tutti i riferimenti qui: support.microsoft.com/en-us/help/4073119/windows-client-guidance-for-it-pros-to-protect-against-speculative-exe. Quello che puoi fare è lanciare un prompt PowerShell come amministratore, quindi eseguire un Install-Module SpeculationControl (conferma il download dell’archivio non attendibile), seguito poi da un Get-SpeculationControlSettings:

Nel mio caso, come facilmente capirai, il sistema non è ancora stato patchato. In alternativa, se PowerShell non fa per te, dai un’occhiata a questo tool. Se hai anche tu Windows 10 (aggiornato a 1709), qui trovi i dettagli sull’update che riguarda (tra le altre cose) le due nuove vulnerabilità.

- Microsoft, ADV180002 | Guidance to mitigate speculative execution side-channel vulnerabilities: portal.msrc.microsoft.com/en-us/security-guidance/advisory/adv180002.

- AMD e patch Microsoft: la coppia che scoppia. Microsoft ha temporaneamente disattivato la distribuzione delle patch per Meltdown e Spectre su sistemi che montano processori AMD perché -in alcuni casi- si arriva in un vicolo cieco che porta esclusivamente a BSOD:

Microsoft has reports of some customers with AMD devices getting into an unbootable state after installing this KB. To prevent this issue, Microsoft will temporarily pause Windows OS updates to devices with impacted AMD processors at this time.

Microsoft is working with AMD to resolve this issue and resume Windows OS security updates to the affected AMD devices via Windows Update and WSUS as soon as possible. If you have experienced an unbootable state or for more information see KB4073707. For AMD specific information please contact AMD.fonte: support.microsoft.com/en-us/help/4056892/windows-10-update-kb4056892

e ancora:

Microsoft has reports of customers with some AMD devices getting into an unbootable state after installing recent Windows operating system security updates. After investigating, Microsoft has determined that some AMD chipsets do not conform to the documentation previously provided to Microsoft to develop the Windows operating system mitigations to protect against the chipset vulnerabilities known as Spectre and Meltdown. To prevent AMD customers from getting into an unbootable state, Microsoft will temporarily pause sending the following Windows operating system updates to devices with impacted AMD processors

fonte: support.microsoft.com/en-us/help/4073707/windows-os-security-update-block-for-some-amd-based-devices

Microsoft Secure (blog), Understanding the performance impact of Spectre and Meltdown mitigations on Windows Systems: cloudblogs.microsoft.com/microsoftsecure/2018/01/09/understanding-the-performance-impact-of-spectre-and-meltdown-mitigations-on-windows-systems/

Here is the summary of what we have found so far:

- With Windows 10 on newer silicon (2016-era PCs with Skylake, Kabylake or newer CPU), benchmarks show single-digit slowdowns, but we don’t expect most users to notice a change because these percentages are reflected in milliseconds.

- With Windows 10 on older silicon (2015-era PCs with Haswell or older CPU), some benchmarks show more significant slowdowns, and we expect that some users will notice a decrease in system performance.

- With Windows 8 and Windows 7 on older silicon (2015-era PCs with Haswell or older CPU), we expect most users to notice a decrease in system performance.

- Windows Server on any silicon, especially in any IO-intensive application, shows a more significant performance impact when you enable the mitigations to isolate untrusted code within a Windows Server instance. This is why you want to be careful to evaluate the risk of untrusted code for each Windows Server instance, and balance the security versus performance tradeoff for your environment.

For context, on newer CPUs such as on Skylake and beyond, Intel has refined the instructions used to disable branch speculation to be more specific to indirect branches, reducing the overall performance penalty of the Spectre mitigation. Older versions of Windows have a larger performance impact because Windows 7 and Windows 8 have more user-kernel transitions because of legacy design decisions, such as all font rendering taking place in the kernel. We will publish data on benchmark performance in the weeks ahead.

Una panoramica completa

Trovi su GitHub una pagina che cerca di raccogliere tutti i riferimenti più utili verso documenti e patch riguardanti i vari sistemi, è disponibile puntando il browser all’indirizzo github.com/hannob/meltdownspectre-patches.

La pagina è stata aggiornata, includendo molti più sistemi / applicazioni e relativi riferimenti alle advisories e alle patch già disponibili. Ti consiglio caldamente di darci un’occhiata (e tenerla comunque a portata di mano nel corso delle prossime ore / prossimi giorni).

L'articolo potrebbe non essere aggiornato

Questo post è stato scritto più di 5 mesi fa, potrebbe non essere aggiornato. Per qualsiasi dubbio lascia un commento!