NoAds X Files: nuovo processo di creazione della lista stabile e di HWS

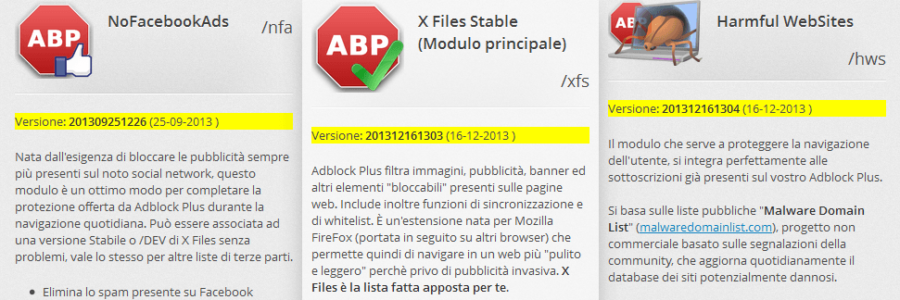

Volevo farlo ormai da tempo e avendo qualche giorno libero ne ho approfittato: ho migrato il processo di creazione di X Files e HWS da Windows a Linux, più precisamente da VBScript a Bash su Raspbian, quindi sul mio fido RPi. Tutto si sposta sul serio su GitHub, contributi degli … Leggi tutto